WhatsApp, Telegram ve Signal gibi modern mesajlaşma uygulamaları, zaman zaman yasa dışı faaliyetler için de kullanılabiliyor. Kaspersky Digital Footprint Intelligence ekibi, 2021–2024 yılları arasında engellenmiş 800’den fazla siber suç Telegram kanalını kapsayan kapsamlı bir izleme çalışması gerçekleştirdi. Platformda hâlen çeşitli yasa dışı faaliyetler barınsa da, Telegram’ın yeraltı operasyonları açısından artık çok daha zorlu bir ortam sunduğu görülüyor.

Telegram’ın bot altyapısı ve yerleşik özellikleri, siber suç dünyası için düşük eforlu bir ekosistem yaratıyor. Tek bir bot; talepleri yönetebiliyor, kripto para ödemelerini işleyebiliyor ve çalıntı banka kartları, bilgi hırsızı (info-stealer) kayıtları, oltalama (phishing) kitleri ya da DDoS saldırılarını, operatör müdahalesine neredeyse gerek kalmadan günde yüzlerce alıcıya anında ulaştırabiliyor. Süresiz ve sınırsız dosya depolama imkânı ise, çok gigabaytlı veritabanı sızıntılarının veya çalınmış kurumsal belgelerin dağıtımı için harici barındırma ihtiyacını ortadan kaldırıyor. Bu sürtünmesiz otomasyon yapısı; sızdırılmış banka kartları veya diğer veriler gibi, yüksek hacimli, düşük fiyatlı ve düşük teknik beceri gerektiren “ürünleri” doğal olarak öne çıkarıyor. Öte yandan, yüksek değerli ve güvene dayalı işlemler (örneğin; sıfır gün açığı bilgileri), hâlâ itibar kriterli/kapalı devre dark-web forumlarında kalmaya devam ediyor.

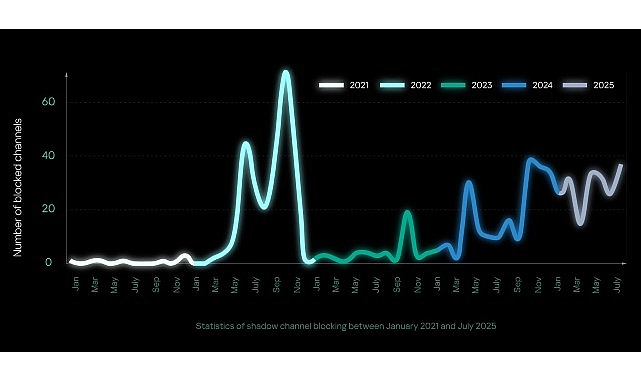

Kaspersky araştırmacıları, Telegram’daki yasa dışı faaliyetlere ilişkin iki net eğilim tespit etti: Gölge kanalların ortalama ömrü arttı; dokuz aydan uzun süre hayatta kalan kanalların oranı 2023-2024 döneminde, 2021-2022 dönemine kıyasla üç katından fazla artış gösterdi. Ancak eş zamanlı olarak Telegram’ın engelleme faaliyetleri de ciddi oranda yükseldi. Ekim 2024’ten bu yana kaydedilen aylık kapatma rakamları –en düşük seviyelerinde bile– 2023 yılındaki zirve noktalarıyla yarışır düzeye ulaştı ve bu ivme 2025’te de hızlanarak devam etti. Bu durum, kötü niyetli faaliyetlerin önünde büyük bir engel teşkil ediyor.

Siber suçlular için Telegram’ın diğer dezavantajları arasında; sohbetlerde varsayılan olarak uçtan uca şifrelemenin (E2E) bulunmaması, mesajlaşma uygulamasının merkezi altyapısı nedeniyle kendi sunucularını kullanamamaları ve sunucu tarafı kodlarının kapalı olması sebebiyle işlevselliğin doğrulanamaması yer alıyor.

Sonuç olarak, 9.000 üyeli BFRepo grubu ve “Angel Drainer” gibi hizmet olarak sunulan zararlı yazılım (malware-as-a-service) operasyonlarını yürüten yerleşik topluluklar, faaliyetlerindeki kesintileri gerekçe göstererek birincil faaliyetlerini diğer platformlara veya özel mesajlaşma uygulamalarına taşımaya başladı.

Kaspersky Dijital Ayak İzi Analisti Vladislav Belousov konuya ilişkin şu değerlendirmede bulundu: “Dolandırıcılar Telegram’ı birçok kötü niyetli faaliyet için kullanışlı bulsa da risk-kazanç dengesi net bir şekilde değişiyor. Kanallar birkaç yıl öncesine göre daha uzun süre çevrimiçi kalmayı başarsa da, engelleme hacmindeki dramatik artış, operatörlerin artık uzun vadeli istikrar bekleyemeyeceği anlamına geliyor. Bir vitrin veya hizmet bir gecede ortadan kaybolduğunda ve bazen yeniden açıldıktan sadece haftalar sonra tekrar kapatıldığında, güvenilir bir iş modeli kurmak çok daha zorlaşıyor. Bu durumun doğrudan bir sonucu olarak, göç dalgasının ilk aşamalarını görmeye başladık.”

Kaspersky, kullanıcıların ve kuruluşların korunmasına yardımcı olmak için şu pratik önlemleri sıralıyor:

- Topluluk odaklı moderasyonu hızlandırmak için yasa dışı olduğu açıkça görülen kanal ve botları bildirin.

- Yeraltı dünyasındaki güncel faaliyetlerden haberdar olmak ve saldırganların kullandığı güncel TTP’leri (Teknikler, Taktikler ve Prosedürler) takip etmek için yüzey, derin ve karanlık web kaynaklarını kapsayan çoklu Tehdit İstihbaratı kaynaklarından yararlanın.

Raporun tamamına dfi.kaspersky.com adresinden ulaşabilirsiniz.

Kaynak: (BYZHA) Beyaz Haber Ajansı